Richtlinie zur Datensicherheit gilt seit Januar 2021

IT-Sicherheit - ein Schwerpunkt in der vertragsärztlichen und vertragspsychotherapeutischen Versorgung

- IT-Systeme und sensible Daten in den Praxen besser schützen. Das ist eines der Ziele der IT-Sicherheitsrichtlinie. So sollen klare Vorgaben dabei helfen, Patientendaten noch sicherer zu verwalten und Risiken wie Datenverlust oder Betriebsausfall zu minimieren.

- Hier kommen Sie zu den Informationen der Kassenärztlichen Bundesvereinigung

IT-Sicherheit in der vertragsärztlichen Versorgung

Der Ruf von datenschutzbesorgten Ärztevertretern an Politiker, die auf mehr Digitalisierung im Gesundheitswesen drängen, wurde erhört. Der Gesetzgeber hat mit dem § 75b SGB V die Grundlage für niedergelassene Ärzte und Psychotherapeuten geschaffen, durch technische und organisatorische Maßnahmen in ihren Praxen die Risiken und Gefahren im Umgang mit der Informationstechnik zu senken. Die dafür vorgesehene IT-Sicherheitsrichtlinie bietet den Praxen Schutz im Fall von Schadenersatzforderungen wegen Datenschutzverletzungen, wenn sie konsequent umgesetzt wird. Für den Datenschutz in der Telematikinfrastruktur „hinter dem Konnektor“ ist der Praxisinhaber nicht mehr verantwortlich.

Die IT-Sicherheitsrichtlinie der KBV verspätet sich durch notwendige Abstimmungsprozesse mit dem Bundesamt für Sicherheit in der Informationstechnik (BSI). Die KV Thüringen möchte mit einer Serie zu einfachen Bausteinen der IT-Sicherheit, die in dieser Richtlinie stehen werden, in das Thema einführen. Das Vorgehen ist ähnlich wie beim medizinischen Qualitätsmanagement in der Praxis: ein systematisches Abarbeiten von Bausteinen mit Dokumentation von selbst festgelegten Regeln und Maßnahmen führt Schritt für Schritt zur Verbesserung der IT-Sicherheit.

Nehmen wir den Baustein „Passwörter“. Hier liegt eine häufige Ursache von Sicherheitslücken, weil Menschen naturgemäß den einfachsten Weg gehen. Bei der lästigen Identitätsnachfrage verwenden Praxismitarbeiter gern schwache Passwörter wie „praxis“ oder „start“. So ein Passwort sperrt aber niemanden aus. Deshalb sollten Sie den Empfehlungen des BSI für starke Passwörter folgen und Regeln festlegen, nach denen Passwörter auf den Informationssystemen Ihrer Betriebsstätte gebildet werden dürfen. Fragen Sie sich vorher, welche Regeln von den Angestellten auch wirklich akzeptiert und eingehalten werden können!? Genau das sind die Regeln, die Sie dann in Ihrer IT-Sicherheitsdokumentation niederschreiben und die Ihre Systeme bei der Einrichtung der Passwörter dann auch technisch erzwingen müssen.

Die Entscheidung, eine Maßnahme umzusetzen, hängt oft von den lokalen Gegebenheiten ab. So gibt es in der einer Arztpraxis für den Server oder den TI-Konnektor einen sicheren Platz in der abschließbaren Abstellkammer, während in einer anderen Arztpraxis ohne Abstellkammer Server und TI-Konnektor unter dem Empfangstresen stehen. Als Maßnahme einen verschließbaren Server-Schrank für zentrale Informationssysteme vorzuschreiben, wäre im ersten Fall vermutlich Geldverschwendung, würde aber im zweiten Fall sehr zu Verbesserung der IT-Sicherheit beitragen. Deshalb bilden IT-Sicherheitsbausteine immer nur ein Gerüst für ganz individuelle Festlegungen. Komponenten, die auf die konkrete Praxissituation nicht zutreffen, werden einfach übersprungen.

Vor allen technischen Maßnahmen zur IT-Sicherheit sollten Sie sich um organisatorische Vorgaben, Verhaltens- und Arbeitsweisen in Ihrer Betriebsstätte kümmern. Ist es beispielsweise üblich, dass Auskünfte am Telefon erteilt werden? Dann müssen Sie sich Gedanken machen, wie Sie herausfinden, ob sich am anderen Ende der Telefonleitung auch jemand befindet, der berechtigt ist, diese Auskünfte zu erhalten. Halten sich Patienten unbeaufsichtigt in einem Wartezimmer auf, ergibt sich die Frage: Wie schützen Sie in der Zeit in diesem Wartezimmer Ihre Informationssysteme? Oder wie stellen Sie sicher, dass ein Fax auch wirklich beim Labor oder Facharzt ankommt und nicht z.B. durch einen Zahlendreher bei der Pizzeria um die Ecke?

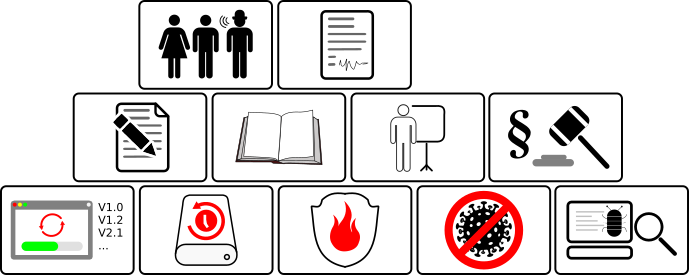

Wir wollen in dieser kleinen Serie mit der Erfahrung aus der Praxis und mit Blick auf Nutzen und Effizienz von Maßnahmen einige wichtige Punkte der IT-Sicherheit beleuchten. Falls sich jemand noch gar keine Gedanken darum gemacht hat, gibt es kostengünstige technische und organisatorische Maßnahmen, mit denen bereits eine solide Verbesserung der IT-Sicherheit erreicht werden kann. Wir sehen uns Verhalten, Arbeitsweisen und Maßnahmen an, die sich zur Senkung von Risiken und zur Eindämmung von Gefahren bewährt haben. Erst danach schauen wir, in welcher Schicht und in welchem konkreten Baustein des IT-Grundschutz-Kompendiums die Beschäftigung mit dem Thema gefordert wird, welche Punkte man ggf. übersehen hat und dokumentieren muss, um auch den Anforderungen auf Papier gerecht zu werden.

Mit den geplanten elf Themen

Dokumentation des Netzwerkes

Umgang mit Passwörtern

Datensicherung (Backup)

Rechtliche Grundlagen des Datenschutzes

IT-Sicherheitsverantwortlichkeiten/Rollen/Nutzer

Physische Absicherung der Informationssysteme

Sämtliche Software auf dem aktuellem Stand halten (Change Management)

IT-Prozesse und Notfallkonzept

Netzwerkbereiche/Zonen/Segmente

Schwachstellenanalyse

Sicherheitswerkzeuge

decken wir natürlich nicht alle Anforderungen aus der zu erwartenden Richtlinie nach §75b SGB V ab. Es empfiehlt sich, alle zwei bis vier Wochen ein Thema der IT-Sicherheit zu bearbeiten. Damit ließe sich Überforderung bei Ärzten und Psychotherapeuten wegen der Verantwortlichkeit als Praxisinhaber für diese komplexe fachfremde Materie vermeiden.

Ansprechpartner

Informationssicherheitsbeauftragter (ISB)