Netzwerkdokumentation

Als niedergelassener Arzt oder Psychotherapeut erbringen Sie bei der Behandlung von Patienten verschiedene Aufgaben in Ihrer Betriebsstätte. Zur Erfüllung dieser Aufgaben haben Sie für sich und Ihre Mitarbeiter bestimmte Arbeitsabläufe festgelegt. Die Informationstechnik in Ihrer Betriebsstätte erfüllt verschiedene Funktionen, welche diese Arbeitsabläufe unterstützt.

Ein Beispiel: Ein Patient bekommt von Ihnen eine Medikation verordnet. Dieses Rezept muss zur medizinischen Dokumentation in die Akte des Patienten geschrieben werden. Sie verfügen in der Betriebsstätte über mehrere Behandlungszimmer. Der Patient könnte beim nächsten Besuch vermutlich in einem anderen Behandlungszimmer sitzen, aber auch dort möchten Sie auf die jeweils aktuelle Patientenakte zugreifen können. Deshalb wird die Patientenakte nicht auf dem Desktop-PC gespeichert, vor dem Sie gerade sitzen, sondern auf einem zentralen Datei- oder Datenbankserver. Alleine für diese einfache technische Funktion benötigen Sie mindestens drei Komponenten: Ihren Desktop-PC zur Erfassung und Anzeige, einen zentralen Server zur Speicherung und ein Netzwerk, welches die beiden anderen miteinander verbindet.

Informationstechnik besteht oft aus mehreren Komponenten welche einzeln oder im Zusammenspiel Funktionen oder Dienste erbringen. Beim Erstellen der Netzwerkdokumentation haben wir den Fehlerfall im Hinterkopf: Was passiert, wenn der zentrale Datenbankserver nicht mehr oder nur sporadisch verfügbar ist? Sie könnten nicht mehr zuverlässig auf die Patientenakte zugreifen, und die medizinische Dokumentation dort nicht mehr fortführen. Das würde diesen Arbeitsablauf und vermutlich noch weitere in Ihrer Betriebsstätte unterbrechen. Können Sie diese Störung selbst beheben? Wie umgehen Sie das Problem? Wen rufen Sie an, um die Unterbrechung zu beseitigen?

Eine Netzwerkdokumentation kann allerdings noch mehr: Sie sehen dadurch, wo sich Engpässe in der technischen Infrastruktur befinden und welche Komponenten besonders wichtige Funktionen erfüllen, von denen viele andere Komponenten abhängen. Das vereinfacht die strategische Entscheidung zum Einsatz von Redundanz oder zur Aufrüstung von Komponenten.

Im Sinne der IT-Sicherheit benötigen Sie eine vollständige, aktuelle und übersichtliche Dokumentation aller technischen Systeme in der Betriebsstätte. Am Ende steht ein Inventar aller Komponenten, seien es Geräte, welche Sie anfassen können, Netzwerkanwendungen oder interne wie externe Dienstleistungen, welche alle unterstützend zu den Abläufen in Ihrer Betriebsstätte beitragen.

Bestandsaufnahme

Ausgehend von den Datenverarbeitungs- und Kommunikationsfunktionen, welche Sie in der Betriebsstätte nutzen, erstellen Sie eine Liste der verwendeten technischen Komponenten. Beispiel: Die Funktion, dass man von jedem Arbeitsplatz drucken kann, erfordert, dass Sie einen Druckserver haben. Haben Sie ein Backup? Dann haben Sie einen Backupserver, günstigerweise zwei: Ein Online-Backup auf einem zentralen Server und ein Offline-Backup auf einem Wechseldatenträger. Je mehr Funktionen Sie aufzählen können, um so mehr Komponenten werden sich finden. Beispiele für Komponenten sind:

Druckserver/Scanner/Fax-Server

Dateiserver/Freigaben

Online-Backupserver

Internet-Router

TI-Konnektor

Kartenlesegerät eGK/eHBA

Telefonanlage/SIP-Server

Domain Name Service/Pi-hole

Webproxy/Cache

Next-/Owncloud

Firewall

WLAN-Repeater/Router

PACS-Server

Desktop-PC Behandlungszimmer/ Empfangstresen

mobiles Lesegerät Haus- und Heimbesuche

Weil sich die Störung von externen Komponenten auch auf intern benötigte Funktionen auswirkt, lohnt es sich, diese, wie die lokalen Komponenten zu dokumentieren. Beispiel sind hier:

öffentliche Webseite

Zugangsdienst Internet

VPN-Zugangsdienst Telematik Infrastruktur

VPN-Zugangsdienst SNK

Mitgliederportal KVTop

eMail-Server

Zeit-Server

Domain Name Service

Dokumentation

Für den Bestand der Komponenten oder immer wenn neue Komponenten hinzukommen, stellen sich nun beispielsweise folgende Fragen: Wo steht die Komponente physikalisch? Wie ist sie im Netzwerk erreichbar? Welche Funktionen sind gestört, wenn die Komponente ausfällt? Welche Art von Störung kann auftreten: Ausfall, fehlerhafte Daten, fehlende Daten, Datenabfluss? Wen muss ich anrufen, wenn die Funktion ausgefallen ist. Welche Reaktionszeiten sind mit der Entstörungsstelle vereinbart? Kann ich selbst administrativ auf die Komponente zugreifen? Wenn ja, wie ist die Zugangsart und welche Zugangsdaten benötigt man? Wo ist das Handbuch?

So lange Sie nicht herausgefunden haben, welche Komponente ausgefallen ist, fällt es schwer, die passende (Ent-)Störungsstelle anzurufen. Deshalb sollten Sie bei jeder Komponente auch dokumentieren: Wie kann ich die korrekte Funktion dieser Komponente isoliert erkennen oder testen?

Schreiben Sie sich für jede Komponente jeweils in etwa das Folgende auf:

Internet-Router |

hängt an der Wand, neben dem Telefonanschluss, rot/graues Kästchen, steht FRITZ!Box darauf Service über den Internet-Zugangsdienstleister, siehe dort Das Handbuch ist die Datei 7940_man_de.pdf |

Mitgliederportal KVTop |

Web-Applikation, steht im sicheren Netz der KVen (SNK) und ist erreichbar über den TI-Konnektor |

Ziel ist eine Dokumentation, welche Ihnen hilft. Falls Sie bereits eine Netzwerkdokumentation haben, mit der Sie und Ihre Angestellten arbeiten können, zwingt Sie niemand dazu, die Dokumentation nochmals anhand von diesen Fragen oder in einem bestimmten Format anzufertigen. Falls Sie – gerade in kleinere Betriebsstätten – bestimmte Funktionen nicht verwenden, dann müssen nicht vorhandene Komponenten selbstverständlich auch nicht als „fehlend“ dokumentiert werden. Dafür müssen Sie sich bewusst sein, dass die Dokumentation nie vollständig sein wird und bei jeder Änderung im Netzwerk angepasst werden muss.

Neben der Dokumentation der Komponenten ist auch eine passendes Kabelmanagement, also die Beschriftung aller Kabel notwendig. Ein Aufkleber auf jedem Gerät und an jedem Ende eines Kabels hilft, den Durchblick zu behalten.

Denken Sie daran, Ihre Netzwerkdokumentation und Handbücher geschützt und ausfallsicher zu lagern. Es hilft Ihnen nichts, dass man die Handbücher im Internet findet, wenn der Internet-Router ausgefallen ist. Deshalb bietet es sich an, die ganzen Dokumente entweder auszudrucken oder umweltfreundlich und leichter aktualisierbar auf einem vom Netzwerk und täglichen Aufgaben befreiten Notfall-Laptop zu speichern.

Abhängigkeiten visualisieren

Da viele Funktionen nur im Zusammenspiel mehrerer Komponenten erbracht werden, ist es im Einzelfall gar nicht so einfach herauszufinden, welche Komponente für die Störung verantwortlich ist. Nichts steigert den Frust und verlängert die Ausfallzeit so sehr wie Telefonate, bei denen Ihnen nach mehreren Nachfragen gesagt wird, dass ein Dienstleister schlicht nicht zuständig ist. Man sieht z.B. anhand einer Fehleranzeige am TI-Konnektor, dass der Versichertenstammdatenabgleich (VSDM) nicht mehr funktioniert. Aber der VSDM ist neben dem TI-Konnektor auch abhängig vom VPN-Zugangsdienst zur Telematik Infrastruktur, einem stationären Lesegerät mit einer gültigen SMC-B-Karte darin, dem Internet-Router, dem Zugangsdienstleister zum Internet, einer korrekten Uhrzeit, dem Domain Name Service und vermutlich noch zwei bis drei Komponenten, welche es erst auf die Liste schaffen, wenn mir bekannt wird, dass diese Komponente einmal ausgefallen sind.

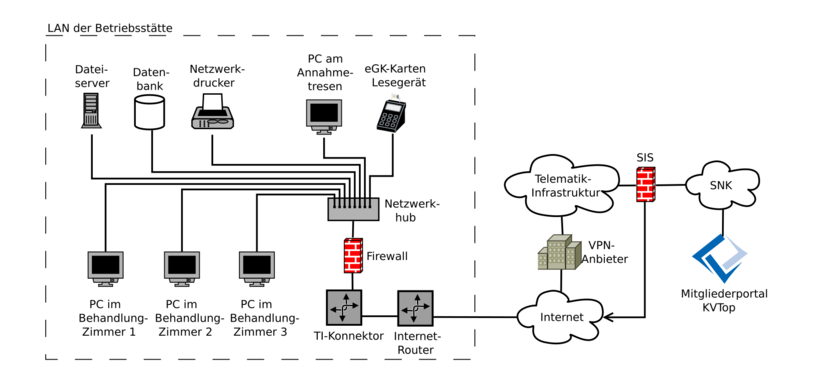

Abhängigkeiten der Komponenten voneinander und von externen Dienstleistern sollten Sie sich aus Gründen der Übersichtlichkeit in einem Topologie-Plan visualisieren. Dazu kann man zunächst den Kabelverbindungen der Komponenten folgen. Einen Topologie-Plan einer einfachen Betriebsstätte im Format des freien Diagramm-Erstellungsprogramm Dia habe ich diesem Text angehängt.

Selbstverständlich gibt es zur Dokumentation Ihres Netzwerkes softwaregestützte und teilautomatisierte Lösungen. Auch können Sie externe Dienstleister mit der Bestandsaufnahme, Analyse und Dokumentation der technischen Infrastruktur Ihrer Betriebsstätte beauftragen. Leider lohnt sich das finanziell bei kleinen Betriebsstätten nicht. Weiterhin hilft es Ihnen nicht, wenn eine Dokumentation zwar vorhanden ist, im Notfall aber nur der externe Dienstleister den Überblick über Ihre IT hat.

Leistungsfähige Dokumentation

Um die Qualität Ihrer Netzwerkdokumentation zu prüfen, lohnt es sich, die normalen Nachrichten zu verfolgen. Informationstechnik ist inzwischen wichtig genug, dass außergewöhnliche Ausfälle und größere Störungen verbreitet werden. Fragen Sie sich dazu: Was würden wir in dieser Situation machen? Was kann ich tun, um so eine Situation für meine Betriebsstätte zu vermeiden?

Beispiel für „beliebte“ Störungen sind:

mit dem Ausfall des Internet-Routers sind Telefon/Fax, eMail, VSDM, Fernwartung, Software-Updates, Smarthome-Steuerung gestört

ein Verschlüsselungstrojaner wurde durch einen unbedachten Klick auf einen eMail-Anhang aktiv, macht die Dateien auf Ihren freigegebenen Laufwerken unlesbar und Sie werden aufgefordert Lösegeld zu bezahlen

Ihre Webseite wird verunstaltet und verbreitet nun Pornographie und Schadsoftware

Sie stellen fest, dass sich in Ihrem Backup genau die eine, dringend benötigte Datei nicht befindet

am Empfangstresen hat sich jemand an dem nur kurz unbeaufsichtigten PC zu schaffen gemacht und kann schon seit Wochen jede Tastatureingabe mitlesen

ihre Kreditkartennummer ist zusammen mit persönlichen Daten aus Ihrer Steuererklärung im Darknet aufgetaucht und nun geht jemand in Ihrem Namen einkaufen

Mit einer ordentlichen Netzwerkdokumentation haben Sie bereits die erste Standard-Maßnahme in Angriff genommen, welche das Bundesamt für Sicherheit in der Informationstechnik (BSI) im Baustein „Dokumentation der Betriebstechnik“ (IND.1.M4) fordert.

Abhängig davon, wie sehr Sie in der Erfüllung Ihrer Aufgaben auf technische Funktionen angewiesen sind, zahlt es sich aus, über die Auswirkungen eines Ausfalls von technischen Funktionen vor dessen Eintreten nachzudenken. Mit einer sorgfältigen Bestandsaufnahme in Form der Netzwerkdokumentation haben Sie einen ersten Schritt gemacht, die negativen Folgen einer Störung zu verringern.

Beispieldateien

Ansprechpartner

Informationssicherheitsbeauftragter (ISB)